Cloudflare Zero Trust 101

Part 1: アーキテクチャ・準備編 + Part 2: 実装編

Zero Trust 導入フロー / WARP / ZTNA / SWG / CASB / DLP — ダッシュボード画面・アーキテクチャ図付きで解説

※ 2024年 Webinar ベース。最新情報は Docs を参照

🔐 Zero Trust ポートフォリオ

製品概要・SASE アーキテクチャ・主要コンポーネント

🚀 Zero Trust 導入の流れ

導入フェーズ・ロードマップ・段階的展開

⚙️ ダッシュボード初期設定

Team 名設定・IdP 連携・デバイス登録

📱 WARP クライアント

インストール・接続モード・デバイスプロファイル

🔒 Cloudflare ZTNA

Access アプリケーション・Tunnel 設定・ポリシー

🛡️ Cloudflare SWG

DNS / Network / HTTP ポリシー・TLS Decryption

🌐 Cloudflare RBI

Remote Browser Isolation・隔離ブラウジング

☁️ Cloudflare CASB

SaaS 統合・セキュリティスキャン・リスク検出

🔍 Cloudflare DLP

データ検出プロファイル・機密情報保護

Support への問い合わせ

サポートチケット・トラブルシューティング・用語集

製品名変更のお知らせ

Cloudflare One 製品スイートの名称が以下の通り変更されています:

• WARP Client → Cloudflare One Client

• WARP Connector → Cloudflare Mesh

• Magic WAN → Cloudflare WAN / Cloudflare IPsec / Cloudflare GRE

• Magic WAN Connector → Cloudflare One Appliance

• Magic Firewall → Cloudflare Network Firewall

※ 本資料では旧名称(WARP 等)を使用している箇所があります。

お客様側での対応は不要です。既存の設定、機能、課金はすべてそのまま維持されます。API および Terraform のリソース名も変更ありません。

Cloudflare Docs の詳細はこちら ↗

Zero Trust ポートフォリオ

コアコンポーネント

🔐 ZTNA(Cloudflare Access)

Zero Trust Network Access — VPN を使わずに、アプリケーションへのセキュアなアクセスを提供します。

- アプリケーション単位のアクセス制御

- IdP 連携による認証・認可

- デバイスポスチャの検証

- セッションごとの再認証

🛡️ SWG(Cloudflare Gateway)

Secure Web Gateway — インターネットへのアウトバウンドトラフィックを検査・制御します。

- DNS / HTTP / Network フィルタリング

- マルウェア・フィッシング対策

- AV スキャン・サンドボックス

- TLS 復号化による可視化

📱 WARP Client(Cloudflare One Client)

エンドポイントエージェント — デバイスを Cloudflare ネットワークに接続するクライアントソフトウェアです。

- WireGuard / MASQUE トンネル

- DNS over HTTPS(DoH)

- Device Posture 情報の収集

- Split Tunnel / Local Domain Fallback

データ保護・SaaS セキュリティ

🔍 CASB(Cloud Access Security Broker)

SaaS アプリケーションセキュリティ — SaaS アプリの可視化、シャドー IT の検出、設定ミスの検出を行います。

- SaaS アプリの API 統合スキャン

- シャドー IT の検出・制御

- 設定ミス・コンプライアンス違反の検出

- データ共有状況の可視化

🔒 DLP(Data Loss Prevention)

データ漏洩防止 — 機密データの検出・保護により、情報漏洩を防止します。

- PII / PCI / PHI 等の検出

- カスタム検出パターン(正規表現)

- Exact Data Match(EDM)

- OCR による画像内テキスト検出

🌐 RBI(Remote Browser Isolation)

リモートブラウザ分離 — ブラウザをクラウド上で実行し、エンドポイントを脅威から保護します。

- ゼロデイ脅威からの保護

- リスクの高いサイトの分離閲覧

- コピー・ペースト・印刷の制御

- ファイルダウンロードの無害化

メール・ネットワークセキュリティ

📧 Email Security(Area 1)

クラウドメールセキュリティ — フィッシング、BEC、マルウェアからメールを保護します。

- フィッシング・BEC 攻撃の検出

- 悪意のある添付ファイルのスキャン

- リンクの書き換え・分離

- DMARC / SPF / DKIM 検証

🔗 Cloudflare Tunnel

セキュアな接続 — オリジンサーバーを Cloudflare ネットワークにセキュアに接続します。

- インバウンドポート不要

- cloudflared による暗号化接続

- 複数データセンターへの冗長接続

- Private Network ルーティング

📊 Digital Experience Monitoring

デジタル体験監視 — ユーザーのネットワーク体験を可視化・分析します。

- Fleet Status(デバイス状態)

- Synthetic Tests(合成監視)

- ネットワークパス分析

- アプリケーションパフォーマンス

Cloudflare Zero Trust 導入の流れ

導入の流れとしては Roadmap to Zero Trust をご参照ください。Zero Trustへのロードマップは、複数のフェーズにわたるステップで構成されています。Zero Trust は「ユーザー・デバイス・コンテキスト」の 3 要素を検証し、アプリケーションへのアクセスを制御します。

導入フェーズ定義例

Zero Trust の導入は段階的に行うことが推奨されます。以下は一般的な導入フェーズの例です。各フェーズで成功基準を設定し、問題がないことを確認してから次のフェーズに進むことで、リスクを最小化できます。

- ダッシュボードの初期設定 — Team 名、IdP 連携、基本設定

- ZTNA の設定 — 1〜2 個の社内アプリを Access で保護(パイロット)

- WARP の部分展開 — IT 部門など小規模グループで試験導入

- Logpush の設定 — 監査・トラブルシューティング用にログ転送を設定

- DNS ポリシーの設定 — セキュリティカテゴリ(マルウェア、フィッシング等)のブロック

- Network ポリシーの設定 — 危険なポート・プロトコルのブロック

- WARP の段階的展開 — 部署ごとに展開を拡大(全社展開前に各部署で検証)

- Split Tunnel / Local Domain Fallback の調整 — 社内リソースへのアクセスを最適化

- TLS Decryption の有効化 — ルート証明書の配布、Do Not Inspect リストの作成

- HTTP ポリシーの設定 — コンテンツカテゴリ、ファイルタイプ、AV スキャンの設定

- WARP の全社展開完了 — 残りのユーザー・デバイスへの展開

- Device Posture の設定 — OS バージョン、ディスク暗号化、EDR 連携の要件追加

- CASB の設定 — SaaS アプリ(M365、Google Workspace 等)の API 統合

- DLP の設定 — 機密データ検出プロファイルの作成・ポリシー適用

- RBI の設定 — リスクの高いカテゴリ・未分類サイトの分離閲覧

- 継続的な最適化 — ログ分析、ポリシーチューニング、新機能の評価

フェーズ別ベストプラクティス

| フェーズ | ベストプラクティス | 参考リンク |

|---|---|---|

| Phase 1 |

|

Get started → |

| Phase 2 |

|

Build DNS policies → |

| Phase 3 |

|

TLS decryption → |

| Phase 4 |

|

CASB setup → |

導入時の一般的な課題と対策

🚨 よくある課題

- 証明書エラー(526) — TLS 検査と互換性のないアプリ

- 業務アプリの接続障害 — Split Tunnel 設定の不備

- 認証ループ — IdP 設定の誤り、セッションタイムアウト

- パフォーマンス低下 — 不適切なルーティング設定

✅ 対策・予防策

- Do Not Inspect リスト — 事前に互換性のないアプリを特定

- 段階的展開 — 小規模グループで検証後に拡大

- ロールバック計画 — 問題発生時の切り戻し手順を準備

- ユーザーコミュニケーション — 変更内容と問い合わせ先を周知

Cloudflare ダッシュボードの初期設定

チーム名の設定

Cloudflare ダッシュボードのアカウントメニューから Zero Trust を選択し、Team 名を決定します。Team 名は後から変更可能ですが、yourteam.cloudflareaccess.com の URL に使用されます。

- Cloudflare ダッシュボードから Zero Trust をクリック

- Team 名を指定

- サブスクリプションプランとお支払い方法を設定

認証方法の設定(IdP)

なぜ IdP 連携が必要なのか?

Cloudflare Zero Trust では、ユーザーの身元確認(認証)を外部の Identity Provider(IdP)に委任することで、セキュアかつ一元的なアクセス管理を実現します。

🔐 シングルサインオン(SSO)

既存の IdP(Entra ID、Okta、Google Workspace 等)と連携することで、ユーザーは一度のログインで複数のアプリケーションにアクセス可能になります。

🛡️ セキュリティ強化

MFA(多要素認証)やパスワードポリシーを IdP 側で一元管理。Cloudflare 側で追加のパスワード管理は不要です。

👥 ユーザー・グループ管理

IdP のグループ情報を活用して、アクセスポリシーを柔軟に設定。部署やロールに基づいたアクセス制御が可能です。

📊 監査・コンプライアンス

認証ログを IdP と Cloudflare の両方で記録。誰がいつどこにアクセスしたかを追跡できます。

IdP が使用される場面

Cloudflare Access(ZTNA)認証

Access に登録した Application へのアクセス時の認証イベント。ユーザーが保護されたアプリにアクセスする際に IdP 認証が求められます。

Cloudflare SWG 認証

WARP 初回ログイン時の認証。この認証結果でシート数が算出されます。デバイスと IdP ユーザーを紐付けます。

対応 IdP プロバイダー一覧

Cloudflare Zero Trust は、主要な Identity Provider をすべてサポートしています。以下のリンクから各 IdP の設定手順を確認できます。

| IdP プロバイダー | プロトコル | 設定ドキュメント |

|---|---|---|

| Microsoft Entra ID(旧 Azure AD) | OIDC / SAML | 設定手順 → |

| Okta | OIDC / SAML | 設定手順 → |

| Google Workspace | OIDC | 設定手順 → |

| OneLogin | OIDC / SAML | 設定手順 → |

| PingIdentity / PingOne | OIDC / SAML | 設定手順 → |

| GitHub | OAuth | 設定手順 → |

| OAuth | 設定手順 → | |

| OAuth | 設定手順 → | |

| 汎用 SAML 2.0 | SAML | 設定手順 → |

| 汎用 OIDC | OIDC | 設定手順 → |

Microsoft Entra ID の設定例

以下は Microsoft Entra ID(旧 Azure AD)との連携手順です:

- IdP のご用意(例: Microsoft Entra ID)

- Zero Trust ダッシュボードから Integrations > Identity providers をクリック

- 「Login methods」カードから「Add New」→ IdP を選択 → 各種項目を入力 → 「Save」

- 「Test」ボタンで接続成功を確認

| 入力項目 | 設定内容 |

|---|---|

| Name | SSO ログインページで表示する名称(例: "Microsoft Entra ID") |

| Application ID | Microsoft Entra ID から取得(UUID 形式) |

| Application Secret | Microsoft Entra ID から取得 |

| Directory ID | Microsoft Entra ID から取得(UUID 形式) |

| Azure Cloud | 基本 Default を選択 |

SCIM 同期: Entra ID との SCIM 連携で、ユーザーの追加・削除・属性変更を自動同期できます。

ダッシュボードの SSO 登録(オプショナル)

Cloudflare Dashboard への認証に Zero Trust で指定した SSO を経由させることが可能です。

- 担当 CSM へ SSO Connector の作成依頼(使用メールドメインを連絡)

- Integrations > Identity providers の「Cloudflare dashboard SSO」カードで対象ドメインを有効化

- 管理画面を開いたまま別ブラウザ / Incognito で SSO の動作確認

- 確認 OK で完了。不具合があれば SSO カードを無効化して調査

Logpush 設定(Enterprise)

ログ情報を外部 SIEM / LMS へ転送できます。Logpush(推奨)と Logpull の 2 方式があります。API を利用するとより柔軟な設定が可能です。

なぜ Logpush が必要か

Enterprise プランのお客様には、以下の理由から Logpush が重要です:

| 課題 | ダッシュボードログ | Logpush |

|---|---|---|

| 保持期間 | 短期間(数日〜数週間) | 無制限(外部ストレージに依存) |

| データ精度 | サンプリングベース(全データではない) | 100% の完全なログデータ |

| 長期調査 | 困難(データが消失) | 監査・インシデント調査に対応可能 |

| SIEM 連携 | 不可 | Splunk、Datadog、Sumo Logic 等と連携可能 |

ダッシュボードからの設定手順

Zero Trust ダッシュボードから Logpush を設定する手順です:

- Zero Trust ダッシュボードから Logs > Logpush をクリック

- 「Connect a Service」ボタンをクリック

- 転送するデータセットを選択(複数選択可能)

- 「Next」をクリック → Storage Service を選択(R2、S3、Azure Blob、GCS、Splunk 等)

- ストレージの認証情報を入力 → 「Validate access」で接続確認

- 「Save and Start Pushing」をクリックして完了

Zero Trust データセット一覧

Logpush で転送可能な Zero Trust 関連のデータセットです:

| データセット | 概要 |

|---|---|

| Access Requests | Access で保護されたアプリケーションへの HTTP リクエスト |

| Audit Logs | アカウント内の設定変更や管理操作の監査ログ |

| Audit Logs V2 | アカウント監査ログ(拡張版 - 詳細な監査情報) |

| Browser Isolation User Actions | リモートブラウザ分離セッション内のユーザーアクション |

| CASB Findings | CASB で検出されたセキュリティイシュー |

| Device Posture Results | WARP クライアントの Device Posture 評価結果 |

| DEX Application Tests | Digital Experience Monitoring のアプリケーションテスト結果 |

| DEX Device State Events | Digital Experience Monitoring のデバイス状態イベント |

| Gateway DNS | Gateway で検出された DNS クエリ情報 |

| Gateway HTTP | Gateway で検出された HTTP リクエスト |

| Gateway Network | Gateway で検出されたネットワークセッション情報 |

| SSH Logs | Access for Infrastructure 経由の SSH セッションログ |

| WARP Config Changes | WARP クライアントのデバイスプロファイル設定変更 |

| WARP Toggle Changes | WARP クライアントの有効化/無効化イベント |

| Zero Trust Network Session Logs | Zero Trust ネットワークセッションの詳細ログ |

| DLP Forensic Copies | DLP で検出された機密データのフォレンジックコピー |

| Email Security Alerts | Email Security で検出された脅威アラート |

| MCP Portal Logs | MCP Portal のアクセスログと監査ログ |

重要なログフィールド

| ログタイプ | フィールド | 説明 |

|---|---|---|

| Gateway DNS / Gateway HTTP | Action |

Allow / Block / Isolate 等のアクション |

| Gateway DNS / Gateway HTTP | UserEmail |

リクエストを行ったユーザー |

| Gateway DNS / Gateway HTTP | DeviceID |

リクエスト元デバイスの識別子 |

| Gateway DNS / Gateway HTTP | PolicyName |

適用されたポリシー名 |

| Access | Allowed |

アクセスが許可されたかどうか |

| Access | AppUID |

アクセス先アプリケーションの ID |

| Device Posture | PostureCheckType |

評価されたポスチャチェックの種類 |

| Device Posture | Success |

ポスチャチェックの合否 |

| DLP Forensic Copies | ProfileName |

検出した DLP プロファイル名 |

| DLP Forensic Copies | MatchedDetection |

一致した機密情報の検出ルール |

| Email Security Alerts | ThreatCategory |

脅威のカテゴリ(Phishing, Malware, BEC 等) |

| Email Security Alerts | ConfidenceLevel |

検出信頼度(High/Medium/Low) |

| Email Security Alerts | SenderEmail |

送信者のメールアドレス |

| MCP Portal Logs | UserEmail |

ポータルにアクセスしたユーザー |

| MCP Portal Logs | Action |

実行されたアクション(LOGIN, LOGOUT, CONFIG_CHANGE 等) |

| MCP Portal Logs | Resource |

アクセスされたリソース |

Logpull API によるログ取得例

以下は R2 に保存された Logpush ログを API 経由で取得するコマンド例です。指定した期間のログを JSON 形式で取得し、jq で整形して表示します。

$ curl -s -g -X GET \

"https://api.cloudflare.com/client/v4/accounts/$CF_ACCOUNT_ID/logs/retrieve\

?start=20230504T160000Z&end=20230506T160000Z&bucket=$CF_LOG&prefix={DATE}" \

-H "X-Auth-Email: $CF_EMAIL" -H "X-Auth-Key: $CF_APIKEY" \

-H "R2-Access-Key-Id: $R2_ACCESS_KEY_ID" \

-H "R2-Secret-Access-Key: $R2_SECRET_ACCESS_KEY" | jq$CF_ACCOUNT_ID(アカウント ID)、$CF_EMAIL(メールアドレス)、$CF_APIKEY(API キー)、$R2_ACCESS_KEY_ID / $R2_SECRET_ACCESS_KEY(R2 認証情報)を環境変数として事前に設定してください。料金: $0.10/GB/月(最大2年間保存可能)|対象: Contract customers(Application Services または Zero Trust 購入者向け有償アドオン)

📖 Cloudflare Docs — Log Explorer

WARP クライアントのインストール

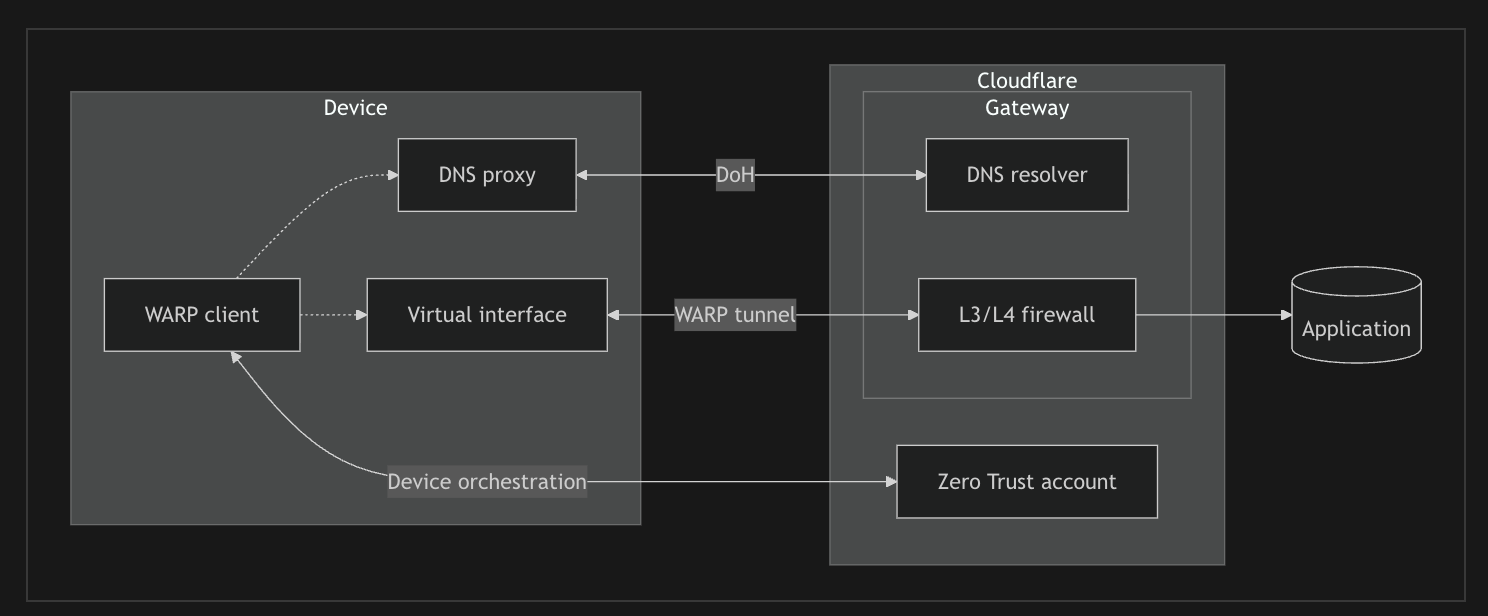

WARP のアーキテクチャ

WARP クライアントは端末上の DNS proxy と Virtual interface を通じて Cloudflare Gateway に接続します。DoH(DNS over HTTPS)で DNS クエリを転送し、WireGuard または MASQUE トンネルで L3/L4 トラフィックを制御します。

トンネルプロトコルの比較

WireGuard

高速で軽量な VPN プロトコル。最新の暗号化技術を使用し、低レイテンシで安定した接続を提供。UDP ベースで動作し、シンプルな設計でパフォーマンスが優れています。

Ports: UDP 2408, 500, 1701, 4500

MASQUE

HTTP/3 上に構築された新しいプロトコル。通常の HTTPS トラフィックに見えるため、ファイアウォールやプロキシを通過しやすく、制限のあるネットワーク環境で有効です。

Ports: UDP/TCP 443, UDP 4443, 8443, 8095

WARP クライアントのダウンロードとインストール

WARP クライアントは以下のプラットフォームで利用可能です:

💻 デスクトップ

Windows(64bit / ARM64)

macOS(Intel / Apple Silicon)

Linux(Ubuntu、Debian、RHEL、CentOS 等)

📱 モバイル

iOS(iPhone / iPad)

Android(スマートフォン / タブレット)

ChromeOS

インストール方法

WARP クライアントのインストールには 手動インストール と MDM(モバイルデバイス管理) の 2 つの方法があります。

🖱️ 手動インストール

ユーザーが直接 WARP クライアントをダウンロードしてインストールする方法です。小規模な導入や検証環境に適しています。

- ダウンロードページからインストーラーを取得

- インストール後、Team 名を入力して登録

- IdP 認証を完了

🏢 MDM 配布

Intune、Jamf、Workspace ONE 等の MDM ツールを使用して一括配布する方法です。大規模な企業環境に推奨されます。

- 事前設定済みパッケージを MDM で配布

- Team 名・設定を自動適用

- ユーザー操作を最小化

インストール手順(共通)

- カスタムルート証明書を Cloudflare へアップロード(オプショナル)

- Team & Resources > Devices > WARP Client で「Install CA to system certificate store」を有効化

- WARP クライアントをダウンロード・インストール

- Zero Trust の Team へデバイスを登録

コマンドラインインストール例

# Windows — サイレントインストール(MDM / スクリプト配布向け)

msiexec /i "Cloudflare_WARP_Release-x64.msi" /qn ORGANIZATION="your-team-name"

# Mac — コマンドラインインストール

sudo installer -pkg Cloudflare_WARP.pkg -target /ORGANIZATION に Team 名を指定することで、ユーザーが手動で Team 名を入力する必要がなくなります。その他の MDM パラメータについては公式ドキュメントを参照してください。レガシー VPN との併用

VPN 側設定

スプリットトンネルの有効化 / DNS 設定の無効化

WARP 側設定

VPN 利用 IP・接続先ホストを Split Tunnels で除外

Device Enrollment Permission の定義

WARP の Team へのアクセスを許可する対象ユーザーを指定します。

- Team & Resources > Devices > WARP Client の「Device enrollment」カードから「Manage」を選択

- 「Rules」タブでアクセス許可ユーザーを定義(例: ドメイン一致、グループ所属等)

- 「Authentication」タブで利用可能な IdP を選択

- 「Save」ボタンをクリック

Zero Trust インスタンスへのログイン

- メニューバーから Cloudflare アイコンをクリック

- 設定アイコン → Preferences > Account

- 「Login with Cloudflare Zero Trust」を選択

- Team 名を入力 → 認証ステップを完了

WARP の接続モード

WARP クライアントは複数の接続モードをサポートしており、組織のセキュリティ要件や導入段階に応じて柔軟に選択できます。各モードで利用可能な Gateway 機能が異なります。

| 接続モード | 必要なもの | DNS フィルタリング | HTTP フィルタリング | Network フィルタリング | ユースケース |

|---|---|---|---|---|---|

| Gateway with WARP | WARP クライアント | ✅ | ✅ | ✅ | フル機能の Zero Trust 保護。企業デバイスに推奨 |

| Gateway with DoH | DoH 対応ブラウザ / OS | ✅ | ❌ | ❌ | DNS レベルの保護のみ。BYOD や初期導入に適用 |

| DNS Locations | ルーター / ネットワーク設定 | ✅ | ❌ | ❌ | オフィス全体の DNS フィルタリング。エージェントレス |

| Proxy Endpoint(PAC) | PAC ファイル設定 | ✅ | ✅ | ❌ | WARP 未対応環境での HTTP フィルタリング |

Gateway with WARP vs Gateway with DoH の違い

🔒 Gateway with WARP(推奨)

すべてのトラフィックを保護

- DNS、HTTP、Network の全レイヤーでフィルタリング

- TLS 復号化による詳細な HTTP 検査

- DLP(データ漏洩防止)機能が利用可能

- Device Posture(デバイス状態)の検証

- ユーザー単位のポリシー適用

- プライベートネットワークへのアクセス(Tunnel 連携)

要件:WARP クライアントのインストールが必要

🌐 Gateway with DoH

DNS レベルの保護のみ

- DNS クエリのみをフィルタリング

- 悪意のあるドメインのブロック

- コンテンツカテゴリによるフィルタリング

- エージェントレスで導入可能

- ブラウザの DoH 設定で利用可能

制限:HTTP 検査、DLP、Device Posture は利用不可

WARP クライアントの詳細設定

WARP Device Profile とは

WARP Device Profile(デバイスプロファイル)は、WARP クライアントの設定をグループ化し、特定のユーザーやデバイスに適用するための仕組みです。複数のプロファイルを作成することで、部署やロール、導入フェーズに応じた柔軟な設定管理が可能になります。

🎯 複数プロファイルのメリット

- 段階的な導入テスト — 新しいルールやポリシーを小規模なパイロットグループで先行テストし、問題がないことを確認してから全社展開

- 部署別の設定 — 開発部門は特定のドメインへのアクセスを許可、営業部門は別の設定など、業務要件に応じたカスタマイズ

- リスク軽減 — 設定変更による影響を限定的なグループに抑え、全社的な障害を防止

- ロールバック容易 — 問題発生時にパイロットグループのみを元の設定に戻すことが可能

📋 プロファイル設定例

| プロファイル名 | 対象 | 用途 |

|---|---|---|

| Default | 全ユーザー | 基本設定(フォールバック) |

| Pilot-IT | IT 部門 | 新機能の先行テスト |

| Developers | 開発者 | 開発ツールへのアクセス許可 |

| Executives | 経営層 | 厳格なセキュリティ設定 |

主な設定項目

| 設定項目 | 説明 |

|---|---|

| Switch Lock | WARP の解除を禁止。試験導入フェーズでは外すことを推奨 |

| Auto Connect | WARP 解除後、一定時間後に自動で有効化 |

| Auto Updates | 安定稼働のためオフ推奨。MDM で管理下バージョンを維持 |

| Split Tunnels | WARP を経由させないトラフィックを IP / ドメインで設定。 なぜ必要か:ビデオ会議アプリ(Zoom、Google Meet、Microsoft Teams など)は大量の帯域幅を消費し、WARP 経由だと遅延が発生する場合があります。これらのトラフィックを除外することで、会議品質を維持しつつセキュリティを確保できます。 設定例:

|

| Local Domain Fallback | プライベートネットワーク内のドメイン名前解決を社内 DNS サーバーに委任する設定。 なぜ必要か:社内イントラネット(例: intranet.company.local)や内部システムへのアクセス時、Cloudflare の DNS では名前解決できません。この設定により、指定したドメインの DNS クエリを社内 DNS サーバーへ転送し、内部リソースへのアクセスを可能にします。 |

| Managed Network | 接続先ネットワーク(社内 / 社外)に応じて WARP Profile を自動切り替え。 なぜ必要か:オフィス内では社内プリンター、ファイルサーバー、内部システムへ直接アクセスする必要があります。社内ネットワーク接続時は WARP をバイパスし、社外(自宅・カフェ等)では WARP を有効化することで、利便性とセキュリティを両立できます。 設定例:TLS 証明書のハッシュ値や特定の IP アドレス範囲で社内ネットワークを識別 |

| Virtual Network | IP アドレスが重複する複数のプライベートネットワークを競合なく接続できる機能。 なぜ必要か:本番環境とステージング環境で同じ 10.128.0.0/24 を使用している場合でも、別々の Virtual Network として管理可能。M&A / 組織統合時のネットワーク統合にも有効。メリット:

前提条件:

|

ログの確認

warp-diag コマンド

いつ使うか:WARP クライアントの接続問題やパフォーマンス問題をトラブルシューティングする際に使用します。このコマンドは、WARP の設定、接続状態、ネットワーク情報、エラーログなどを含む診断ファイルを生成します。サポートへの問い合わせ時にこのファイルを添付することで、問題の特定が迅速になります。詳細については、WARP トラブルシューティングガイドを参照してください。

# WARP 診断ログの取得(ZIP ファイルが生成されます)

$ warp-diag # Mac / Linux

C:\Users\xxx> warp-diag # Windows

ダッシュボードでの確認

Zero Trust ダッシュボードから、登録されたデバイスやユーザーの状態をリアルタイムで確認できます。

登録デバイス

Team & Resources > Devices

確認できる情報:WARP バージョン、最終ログイン日時、利用ユーザー、OS 情報、デバイス名

ユースケース:

- 特定のデバイスで接続問題が発生した際の状態確認

- 古い WARP バージョンを使用しているデバイスの特定

- 退職者のデバイスが残っていないかの監査

登録ユーザー

Team & Resources > Users

確認できる情報:アクティブユーザー、最終ログイン日時、ロケーション、紐付けデバイス数

ユースケース:

- ライセンス(シート)使用状況の確認

- 長期間ログインしていないユーザーの特定

- 不正アクセスの兆候がないかの監視

WARP CGNAT IP 範囲

WARP クライアントが接続すると、デバイスには CGNAT(Carrier-Grade NAT) 範囲の仮想 IP アドレスが割り当てられます。この IP アドレスは、Cloudflare のネットワーク内でデバイスを一意に識別するために使用されます。

Cloudflare Docs — WARP client IP addresses| プロトコル | CGNAT IP 範囲 | 用途 |

|---|---|---|

| IPv4 | 100.96.0.0/12 |

WARP 接続デバイスの仮想 IPv4 アドレス |

| IPv6 | fd00::/8(ULA 範囲) |

WARP 接続デバイスの仮想 IPv6 アドレス |

CGNAT の役割:

- デバイス識別 — 各 WARP 接続デバイスに一意の仮想 IP を割り当て、ポリシー適用やログ記録に使用

- プライベートネットワークアクセス — Tunnel 経由でプライベートリソースにアクセスする際の送信元 IP として機能

- Gateway ポリシー — ユーザー/デバイス単位でのトラフィック制御が可能

100.96.0.0/12)は RFC 6598 で定義されたキャリアグレード NAT 用の共有アドレス空間です。この範囲は Split Tunnel の Exclude リストに追加しないでください。追加すると WARP 接続が正常に動作しなくなります。100.96.0.0/12 を許可リストに追加してください。接続の問題がある場合:ファイアウォール設定の確認

組織のファイアウォールがインターネットトラフィックを制限している場合、WARP クライアントの接続に必要な IP アドレスとドメインを許可する必要があります。

Cloudflare Docs — WARP with Firewall| 用途 | IP / ドメイン | ポート |

|---|---|---|

| Client API | 162.159.137.105, 162.159.138.105zero-trust-client.cloudflareclient.com |

TCP 443 |

| WireGuard Ingress | 162.159.193.0/24 | UDP 2408, 500, 1701, 4500 |

| MASQUE Ingress | 162.159.197.0/24 | UDP/TCP 443, UDP 4443, 8443, 8095 |

| 認証エンドポイント | <team-name>.cloudflareaccess.com+ IdP のドメイン |

TCP 443 |

Cloudflare ZTNA の機能および設定

Cloudflare Access(ZTNA)とは

Cloudflare Access は、Zero Trust Network Access(ZTNA)を実現するサービスです。従来の VPN を置き換え、「信頼しない、常に検証する」という Zero Trust の原則に基づいてアプリケーションへのアクセスを制御します。

従来の VPN との違い

| 観点 | 従来の VPN | Cloudflare Access(ZTNA) |

|---|---|---|

| アクセス範囲 | ネットワーク全体にアクセス可能(過剰な権限) | 必要なアプリケーションのみにアクセス(最小権限) |

| 認証タイミング | 接続時に一度だけ認証 | リクエストごとに継続的に検証 |

| デバイス検証 | 限定的(証明書ベース等) | デバイスポスチャ(OS バージョン、ディスク暗号化、EDR 状態等)を検証 |

| ユーザー体験 | VPN クライアントの起動・接続が必要 | ブラウザから直接アクセス(Self-hosted の場合) |

| 管理負荷 | VPN サーバーの運用・保守が必要 | クラウドサービスとして提供(運用不要) |

Access でできること

- アプリケーション単位のアクセス制御 — 各アプリに対して「誰が」「どのデバイスから」アクセスできるかを細かく定義

- デバイスポスチャの検証 — OS バージョン、ディスク暗号化、ファイアウォール状態、EDR の稼働状況などを条件に追加

- IdP 連携 — Okta、Microsoft Entra ID、Google Workspace など既存の IdP と連携し、SSO を実現

- コンテキストベースのポリシー — 時間帯、地理的位置、リスクスコアなどに基づくアクセス制御

- セッションの継続的な検証 — 一度認証されても、条件が変わればアクセスを遮断

デバイスポスチャによるアクセス制御

デバイスポスチャを活用することで、承認されたデバイスのみにアクセスを許可し、未承認デバイスからのアクセスをブロックできます。

| 検証項目 | 説明 | ユースケース |

|---|---|---|

| シリアル番号 | デバイスのシリアル番号をリストと照合 | 会社支給デバイスのみアクセス許可、BYOD の制限 |

| ディスク暗号化 | FileVault(Mac)、BitLocker(Windows)の有効化を確認 | データ保護要件の遵守 |

| OS バージョン | 最小 OS バージョンを要求 | セキュリティパッチ適用済みデバイスのみ許可 |

| ファイアウォール | OS ファイアウォールの有効化を確認 | 基本的なセキュリティ対策の確認 |

サードパーティ連携(EDR / エンドポイントセキュリティ)

Cloudflare は主要な EDR/エンドポイントセキュリティ製品と連携し、デバイスのセキュリティ状態をリアルタイムで検証できます。

連携によるメリット:

- リアルタイムのリスク評価 — CrowdStrike の Zero Trust Assessment スコアに基づいてアクセスを制御

- 脅威検出時の自動ブロック — EDR がマルウェアを検出したデバイスからのアクセスを即座に遮断

- コンプライアンス検証 — MDM(Intune、Jamf)と連携し、管理下デバイスのみアクセス許可

ZTNA のユースケース判断

Cloudflare Access + Tunnel の導入前に、お客様のアプリケーション構成を確認し、適切な設定方法を選択することが重要です。

| アプリの種類 | 例 | Access | Tunnel | 説明 |

|---|---|---|---|---|

| Self-hosted(自社ホスト) | 社内 Web アプリ、Jenkins、GitLab、社内ポータル | ✅ 必要 | ✅ 必要 | オンプレミスやプライベートクラウドにあるアプリを、インターネット経由で安全に公開。Tunnel でファイアウォールのインバウンドポートを開放せずに接続。 |

| SaaS アプリ | Salesforce、Workday、Box、ServiceNow | ✅ 必要 | ❌ 不要 | 既にインターネット上で公開されている SaaS アプリ。SAML/OIDC 連携で Access をアイデンティティブローカーとして使用。Tunnel は不要。 |

| Private Network | SSH、RDP、内部 API、データベース | ✅ 必要 | ✅ 必要 | プライベート IP でのみアクセス可能なリソース。WARP クライアント経由でアクセス。 |

アプリケーションの登録

Self-hosted

オンプレ環境や自社クラウドでホストする社内アプリ

例:社内 Wiki、Jenkins、GitLab、内部管理画面

SaaS

インターネット公開の SaaS アプリ(SAML/OIDC 連携)

例:Salesforce、Jira、Slack、Microsoft 365、Google Workspace

Private network

プライベート IP でのみアクセス可能なアプリ

例:SSH サーバー、RDP、内部 API、データベース

Self-hosted と Private network の違い

| 観点 | Self-hosted | Private network |

|---|---|---|

| アクセス方法 | パブリックホスト名(URL)でアクセスhttps://app.example.com |

プライベート IP でアクセス192.168.1.100:8080 |

| クライアント要件 | ブラウザのみ(WARP 不要) | WARP クライアント必須 |

| プロトコル | HTTP/HTTPS のみ | 任意(SSH、RDP、TCP/UDP など) |

| ユースケース | Web アプリを外部に公開したい場合 | 非 HTTP プロトコルや内部 IP でのアクセスが必要な場合 |

Self-hosted アプリケーションの設定手順

以下は Self-hosted アプリケーションを Cloudflare Access に登録する際の基本的な手順です。

- Access controls > Applications から「Add an application」→ Self-hosted を選択

- Application Name / Domain を設定

- Access Policy を定義(誰がアクセスできるか)

- Authentication の設定

サイトの登録

Self-hosted アプリケーションを Public Hostname で公開する場合、ドメインを Cloudflare に登録する必要があります。

Full Setup

NS レコードを移管し Cloudflare を権威 DNS サーバーとして利用する方式。

Partial Setup

既存の権威 DNS サーバーはそのままに CNAME レコードで Cloudflare に向ける方式。

Tunnel 設定(オプショナル)

Cloudflare Tunnel は、オンプレミスやプライベートクラウドのサーバーと Cloudflare のエッジを安全に接続するサービスです。接続には cloudflared というソフトウェア(Connector)を使用します。外向き(Egress)の通信のみでトンネルが成立するため、ファイアウォールのインバウンドポートを開放する必要はありません。

cloudflared 対応 OS / プラットフォーム

- Windows — 64-bit(amd64)

- macOS — Intel / Apple Silicon(amd64 / arm64)

- Linux — Debian, Ubuntu, RHEL, CentOS 等(amd64 / arm64 / armhf)

- Docker — 公式イメージ

cloudflare/cloudflared - Kubernetes — Helm Chart / マニフェストで展開可能

高可用性(HA)のための Tunnel レプリカ

単一の cloudflared インスタンスが障害点となることを防ぐため、複数のレプリカを異なるサーバーで実行することを推奨します。

- 推奨構成:最低 2 台以上のレプリカを異なる AZ / リージョンに配置

- 同一トンネル:同じ Tunnel トークンを使用して複数の cloudflared を起動

- 自動フェイルオーバー:Cloudflare が自動的にトラフィックを正常なレプリカにルーティング

- Kubernetes:

replicas: 2以上を設定し、Pod Anti-Affinity を推奨

- AWS ALB / NLB / ELB — ロードバランサーはマネージドサービスのため

- AWS API Gateway — サーバーレスのマネージドサービス

- AWS Lambda — 関数実行環境のため永続プロセス不可

- Azure Application Gateway / Front Door

- GCP Cloud Load Balancing

- CDN サービス(CloudFront、Akamai 等)

Cloudflare Edge → cloudflared (EC2) → ALB → アプリケーション

Tunnel 設定手順

- Networks > Connectors > Cloudflare Tunnels へアクセス → 「Create a tunnel」

- Tunnel 名を設定 → 表示コマンドをサーバーで実行して Connector を作成

- ルーティング設定(Public Hostnames または Private Networks タブ)

- 「Save tunnel」ボタンをクリック

sudo cloudflared service uninstallPublic Hostname

ホスト名でアクセスする設定。SSH・RDP・SMB には cloudflared の追加設定が必要な場合あり。

Private Network

プライベート IP でアクセスする設定(WARP 経由)。WARP の Split Tunnels にその IP を含める必要あり。

Cloudflare Tunnel のユースケース

Cloudflare Tunnel は様々なシナリオで活用できます。以下は代表的なユースケースです:

| ユースケース | 説明 | 必要なコンポーネント |

|---|---|---|

| Web アプリの公開 | 社内の Web アプリケーション(Jenkins、GitLab、社内ポータル等)をインターネット経由で安全に公開。VPN 不要でブラウザからアクセス可能。 | Tunnel + Access + Public Hostname |

| SSH / RDP アクセス | 開発者やシステム管理者がリモートからサーバーに SSH/RDP 接続。ブラウザベースのターミナル(Browser Rendering)も利用可能。 | Tunnel + Access + cloudflared(クライアント側) |

| プライベートネットワークアクセス(WARP to Tunnel) | WARP クライアント経由でプライベート IP のリソース(内部 API、データベース、ファイルサーバー等)にアクセス。 | Tunnel + WARP + Private Network 設定 |

| 開発環境の一時公開 | ローカル開発環境を一時的に外部に公開してテストやデモを実施。cloudflared tunnel --url で即座に公開可能。 |

cloudflared(Quick Tunnel) |

| マルチクラウド / ハイブリッド接続 | AWS、Azure、GCP、オンプレミスなど複数の環境を Cloudflare 経由で統合的に接続・管理。 | 各環境に Tunnel Connector |

Tunnel キャパシティとサイジング

Tunnel のスループットは従来の VPN と異なり、サーバーのメモリや CPU ではなく、システムで利用可能なポート数によって主に制限されます。

| 項目 | 推奨値 | 備考 |

|---|---|---|

| ベースライン構成 | 2 台のレプリカ / ロケーション | 冗長性とトラフィック分散のため |

| ホストスペック | 4GB RAM / 4 CPU コア(最小) | cloudflared プロセス用 |

| ポート割り当て | 50,000 ポート / ホスト | TCP/UDP トラフィック用 |

| ユーザー数目安 | 約 4,000 ユーザー / ホスト | 2 台構成で約 8,000 ユーザー対応 |

- レプリカ追加:同一ロケーション内でトラフィック増加に対応。同じ Tunnel トークンで複数の cloudflared を起動

- Tunnel 分割:地理的に分散したネットワークや、ポート枯渇時に IP 範囲ごとに別 Tunnel を作成

WARP to Tunnel(プライベートネットワークアクセス)

WARP to Tunnel は、WARP クライアントを使用してプライベートネットワーク内のリソースにアクセスする構成です。従来の VPN を完全に置き換えることができます。

設定手順:

- Tunnel を作成し、オンプレミス環境に

cloudflaredをインストール - Tunnel の「Private Networks」タブでプライベート IP 範囲(CIDR)を追加

例:192.168.1.0/24,10.0.0.0/8 - WARP の Split Tunnel 設定で、追加した IP 範囲が Include されていることを確認

※ Exclude モードの場合は、該当 IP を除外リストから削除 - Access Policy を設定して、アクセス可能なユーザー/グループを制限

192.168.1.100)で直接リソースにアクセスできます。DNS 名での解決が必要な場合は、Local Domain Fallback を設定してください。個人開発者向け:Quick Tunnel(クイックトンネル)

Quick Tunnel(旧 TryCloudflare)は、設定なしで即座にローカル環境を公開できる機能です。開発中のアプリのテストやデモに最適です。

# ローカルの Web サーバー(ポート 3000)を即座に公開

$ cloudflared tunnel --url http://localhost:3000

# 出力例:

# Your quick Tunnel has been created! Visit it at:

# https://random-words-here.trycloudflare.com✅ Quick Tunnel のメリット

- Cloudflare アカウント不要で即座に利用可能

- HTTPS が自動的に有効化

- Webhook のテスト、デモ、一時的な共有に最適

- コマンド一つで起動

⚠️ 制限事項

- URL はランダム生成(固定不可)

- Access による認証保護なし

- 本番環境での使用は非推奨

- セッション終了で URL 無効化

SSH / RDP のブラウザアクセス(Browser Rendering)

Cloudflare Access と Tunnel を組み合わせることで、SSH や RDP をブラウザから直接利用できます。クライアント側に cloudflared をインストールする必要がなく、ブラウザのみでアクセス可能です。

| プロトコル | アクセス方法 | 設定 |

|---|---|---|

| SSH | ブラウザ内ターミナル | Access Application で「Browser rendering」を有効化 |

| RDP | ブラウザ内リモートデスクトップ | Access Application で「Browser rendering」を有効化 |

| VNC | ブラウザ内 VNC クライアント | Access Application で「Browser rendering」を有効化 |

cloudflared をインストールし、cloudflared access ssh や cloudflared access rdp コマンドでアクセスできます。Tunnel ログの取得

デバッグログの有効化(--loglevel debug)

いつ使うか:Tunnel の接続問題、パフォーマンス問題、または予期しない動作をトラブルシューティングする際に使用します。通常のログでは情報が不足している場合、デバッグレベルのログを有効化することで、詳細な接続情報、エラーの原因、リクエストの処理状況などを確認できます。

# Linux — --loglevel debug を追記して再起動

# cloudflared.service ファイルを編集し、ExecStart 行に --loglevel debug を追加

$ vi /etc/systemd/system/cloudflared.service

# 例: ExecStart=/usr/bin/cloudflared --loglevel debug tunnel run ...

$ systemctl daemon-reload

$ systemctl restart cloudflared.service

# ログ取得(cloudflared がインストールされた端末から)

$ cloudflared tunnel login

$ cloudflared tail <UUID>

$ cloudflared tail <UUID> > tunnel_log.txt接続の問題がある場合:ファイアウォール設定の確認

Cloudflare Tunnel は cloudflared からの送信(Egress)トラフィックのみを許可し、受信(Ingress)トラフィックをすべてブロックする「ポジティブセキュリティモデル」を実装できます。接続に問題がある場合は、以下の IP/ポートがファイアウォールで許可されているか確認してください。

| 用途 | ドメイン / IP | ポート |

|---|---|---|

| Tunnel 接続(Region 1) | region1.v2.argotunnel.com198.41.192.0/24 |

TCP/UDP 7844 |

| Tunnel 接続(Region 2) | region2.v2.argotunnel.com198.41.200.0/24 |

TCP/UDP 7844 |

| SNI 検証用(オプション) | cftunnel.comh2.cftunnel.com(HTTP/2)quic.cftunnel.com(QUIC) |

TCP/UDP 7844 |

cloudflared は QUIC(UDP)または HTTP/2(TCP)でポート 7844 を使用して Cloudflare に接続します。ファイアウォールが FQDN ベースのルールをサポートしている場合はドメイン名を、IP ベースのルールが必要な場合は IP アドレスを許可してください。DEX(Digital Experience Monitoring)による接続監視

DEX(Digital Experience Monitoring)は、Zero Trust 組織全体のデバイス、ネットワーク、アプリケーションのパフォーマンスを可視化する機能です。接続問題の切り分け(デバイス / ネットワーク / Cloudflare)やパフォーマンス低下の調査に活用できます。

| 機能 | 説明 | 活用シーン |

|---|---|---|

| Fleet Status | WARP クライアントの状態、エンドポイント接続性をリアルタイム監視 | デバイス全体の健全性確認、WARP 接続問題の特定 |

| HTTP テスト | 指定 URL へのステータスコード、レスポンス時間を定期測定 | Tunnel 経由の内部アプリ、SaaS アプリの可用性監視 |

| Traceroute テスト | ホップごとのレイテンシを測定し、ネットワーク経路を可視化 | 遅延発生箇所の特定、ネットワーク問題の切り分け |

| Remote Capture | ユーザーデバイスから診断ログ・パケットキャプチャを遠隔収集 | 個別ユーザーの接続問題を詳細調査 |

| Notifications | 接続劣化やパフォーマンス低下を検出した際にアラート通知 | 問題の早期検知、プロアクティブな対応 |

Cloudflare SWG の機能および設定

Cloudflare Gateway(SWG)とは

Cloudflare Gateway は、Secure Web Gateway(SWG)として機能し、組織のインターネットトラフィックを検査・フィルタリング・保護するクラウドベースのセキュリティサービスです。従来のオンプレミスプロキシやファイアウォールを置き換え、場所を問わずユーザーを保護します。

Gateway の検査レイヤー

Gateway は以下の 3 つのレイヤーでトラフィックを検査し、それぞれ異なるポリシーを適用できます:

| レイヤー | 検査対象 | 主なユースケース |

|---|---|---|

| DNS | DNS クエリ(ドメイン名の解決) | 悪意のあるドメインのブロック、コンテンツフィルタリング、シャドー IT の検出 |

| Network | IP アドレス、ポート、プロトコル | 脆弱なポートのブロック、特定 IP への通信制限、プロトコル制御 |

| HTTP | HTTP/HTTPS リクエスト(URL、ヘッダー、ボディ) | 詳細な URL フィルタリング、ファイルタイプ制限、DLP、マルウェアスキャン |

DNS フィルタリングの設定

- Settings > Network で Gateway DNS logs の activity logging を有効化

- ブラウザから任意 URL にアクセスし DNS ログが取得されることを確認

- 推奨ポリシーの設定 / 個別ポリシーの設定(オプション)

推奨ブロックカテゴリ

Cloudflare Gateway では、ドメインをカテゴリ別に分類し、DNS ポリシーでブロックできます。以下のカテゴリをブロックすることを推奨します。

Cloudflare Docs — Domain categories🔒 セキュリティカテゴリ(推奨)

なぜブロックするか:マルウェア感染、フィッシング詐欺、データ漏洩などのセキュリティリスクから組織を保護します。

- Malware — マルウェア配布サイト

- Phishing — フィッシングサイト

- Command and Control — C2 サーバー

- Botnet — ボットネット関連

- Spyware — スパイウェア配布

- Cryptomining — 暗号通貨マイニング

- Newly Seen Domains — 新規登録ドメイン(リスク高)

- DGA Domains — ドメイン生成アルゴリズム

📋 コンテンツカテゴリ(企業ポリシー違反)

なぜブロックするか:企業のコンプライアンスポリシーに違反するコンテンツへのアクセスを防止し、生産性を維持します。

- Adult Themes — アダルトコンテンツ

- Gambling — ギャンブルサイト

- Drugs — 違法薬物関連

- Weapons — 武器関連

- Violence — 暴力的コンテンツ

- Questionable Content — 不適切なコンテンツ

cloudflare.com は「Technology」カテゴリに分類されています。

- ダッシュボード UI:Security Center > Investigate でドメイン名、IP アドレス、ホスト名を検索。カテゴリ、脅威データ、Passive DNS レコード等を確認可能

- Cloudflare Radar:Cloudflare Radar でドメイン情報を検索

- 一括確認(API):多数のドメインを確認する場合は Intel API を使用

GET /accounts/{account_id}/intel/domain-history?domain=example.com - カテゴリ変更リクエスト:誤分類の場合は Security Center > Investigate または Radar からフィードバックを送信

推奨 DNS ポリシー一覧

以下は Cloudflare が推奨する DNS ポリシーの例です。組織のセキュリティ要件に応じてカスタマイズしてください。

| ポリシー名 | セレクター | 演算子 | 値 | アクション | 目的 |

|---|---|---|---|---|---|

| セキュリティ脅威をブロック | Security Categories | in | All Security Risks | Block | マルウェア、フィッシング、C2 サーバー等をブロック |

| 不適切なコンテンツをブロック | Content Categories | in | Adult Themes, Gambling, etc. | Block | 企業ポリシー違反コンテンツをブロック |

| 新規ドメインをブロック | Security Categories | in | Newly Seen Domains | Block | 登録後間もないドメイン(攻撃に悪用されやすい) |

| DGA ドメインをブロック | Security Categories | in | DGA Domains | Block | ドメイン生成アルゴリズムで作成されたドメイン |

| 特定ドメインを許可 | Domain | is | example.com | Allow | 業務上必要なドメインをホワイトリスト登録 |

| 特定ドメインをブロック | Domain | matches regex | .*\.torrent\..* | Block | P2P ファイル共有サイトをブロック |

ネットワークフィルタリングの設定

- Settings > Network で TCP Proxy が有効化されていることを確認

- 必要に応じて UDP、ICMP も有効化

推奨ネットワークポリシー

ネットワークポリシーでは、宛先ポートや IP アドレスに基づいてトラフィックをブロックできます。以下のポリシーを設定することを推奨します。

Cloudflare Docs — Network policies🚫 脆弱なポートのブロック

なぜブロックするか:これらのポートは攻撃者に悪用されやすく、マルウェアの拡散やデータ漏洩のリスクがあります。

| ポート | プロトコル | リスク |

|---|---|---|

| 20, 21 | FTP | 平文通信、認証情報漏洩 |

| 23 | Telnet | 平文通信、リモートアクセス悪用 |

| 25 | SMTP | スパム送信、メールリレー悪用 |

| 135-139, 445 | SMB/NetBIOS | ランサムウェア拡散(WannaCry 等) |

| 1433, 1434 | MSSQL | データベース攻撃 |

| 3389 | RDP | ブルートフォース攻撃、ランサムウェア |

| 5900 | VNC | リモートアクセス悪用 |

🌐 宛先 IP のブロック

なぜブロックするか:既知の悪意のある IP アドレスや、企業ポリシーで許可されていない地域への通信をブロックします。

ユースケース:

- 脅威インテリジェンス連携 — 既知の C2 サーバー IP をブロック

- 地域制限 — 特定の国/地域への通信を制限

- シャドー IT 防止 — 未承認クラウドサービスの IP 範囲をブロック

- データ漏洩防止 — 外部ファイル共有サービスへの通信を制限

設定例:Destination IP in 192.0.2.0/24 → Block

推奨ネットワークポリシー一覧

以下は Cloudflare が推奨するネットワークポリシーの例です。

| ポリシー名 | セレクター | 演算子 | 値 | アクション | 目的 |

|---|---|---|---|---|---|

| SMB ポートをブロック | Destination Port | in | 135, 136, 137, 138, 139, 445 | Block | ランサムウェア拡散防止(WannaCry 等) |

| Telnet をブロック | Destination Port | is | 23 | Block | 平文通信による認証情報漏洩防止 |

| FTP をブロック | Destination Port | in | 20, 21 | Block | 平文ファイル転送をブロック |

| RDP をブロック | Destination Port | is | 3389 | Block | 外部への RDP 接続をブロック |

| SSH を許可 | Destination Port | is | 22 | Allow | 暗号化されたリモートアクセスを許可 |

| 特定 IP をブロック | Destination IP | in | (脅威 IP リスト) | Block | 既知の悪意ある IP への通信をブロック |

HTTP フィルタリングの設定

- TLS decryption の設定(Settings > Network)

- TLS 証明書を各端末にインストール

- Gateway HTTP logs の activity logging を有効化

- 推奨ポリシーの設定 / 個別ポリシーの設定

推奨 HTTP ポリシー一覧

以下は Cloudflare が推奨する HTTP ポリシーの例です。HTTP ポリシーは TLS 復号化が有効な場合に最も効果的です。

| ポリシー名 | セレクター | 演算子 | 値 | アクション | 目的 |

|---|---|---|---|---|---|

| セキュリティ脅威をブロック | Security Risks | in | All Security Risks | Block | マルウェア、フィッシング等の脅威をブロック |

| 危険なファイルタイプをブロック | Download File Types | in | exe, dll, bat, cmd, ps1, vbs | Block | 実行可能ファイルのダウンロードを防止 |

| マルウェアスキャン | Download File Types | in | All File Types | Scan | ダウンロードファイルのマルウェアスキャン |

| アップロードをブロック | Upload File Types | in | (機密ファイルタイプ) | Block | 機密データの外部アップロードを防止 |

| TLS 検査を除外 | Application | in | Zoom, Teams, etc. | Do Not Inspect | 証明書ピンニングを使用するアプリを除外 |

| ブラウザ分離 | Security Risks | in | Suspicious, Unknown | Isolate | 疑わしいサイトを RBI で隔離 |

| SaaS アプリを読み取り専用 | Application | in | Google Drive, Dropbox | Isolate (disable uploads) | 個人 SaaS へのアップロードを防止 |

Egress Policy の設定

Dedicated Egress IP の購入が前提。設定後、特定通信を指定 Egress IP からアウトバウンドさせることが可能。送信元 IP を固定したいシステム連携(IP ホワイトリスト制限のある SaaS 等)に有効です。

Cloudflare Docs — Egress policiesResolver Policy の設定

通信ごとに適用させる DNS Resolver を切り替えられます。Local Domain Fallback との違いに注意してください。

| 方式 | DNS フィルタリング | 用途 |

|---|---|---|

| Default DNS Resolver(1.1.1.1) | ✅ 適用 | 通常の外部名前解決 |

| Resolver Policy(内部 DNS 指定) | ✅ 適用 | フィルタリングを維持しつつ内部 DNS を使用 |

| Local Domain Fallback | ❌ 非適用 | Cloudflare を迂回した内部名前解決 |

Tenant Control(テナント制御)

企業が許可した SaaS アカウントへのアクセスのみを許可し、個人アカウントでのアクセスをブロックする機能です。Gateway を経由するトラフィックに対して、各 SaaS アプリケーション対応のカスタムヘッダーを挿入することで制御します。

| 対応アプリケーション | カスタムヘッダー |

|---|---|

| Microsoft 365 | Restrict-Access-To-Tenants, Restrict-Access-Context |

| Google Workspace | X-GooGApps-Allowed-Domains |

| Slack | X-Slack-Allowed-Workspaces |

| Dropbox | X-Dropbox-allowed-Team-Ids |

| ChatGPT | Chatgpt-Allowed-Workspace-Id |

DNS Locations の設定

WARP 未インストール端末(agentless)のレゾルバーに DNS Locations エンドポイントを指定することで DNS フィルタリングを適用可能。オフィスのルーターや固定 IP 端末に適しています。

Cloudflare Docs — Add locationsProxy Endpoint の設定

WARP 未インストール端末の PAC ファイルに Proxy Endpoint を指定することで HTTP フィルタリングを適用可能。

Cloudflare Docs — PAC filesGateway ルール適用の順番

Cloudflare Gateway では、DNS / Network / HTTP ポリシーを組み合わせて使用できます。トラフィックは以下の順序でポリシーが評価されます。

ポリシービルダー間の優先順位

Gateway は以下の順序でポリシーを適用します:

- DNS ポリシー(解決前に評価されるセレクター)

- Resolver ポリシー(該当する場合・Enterprise のみ)

- DNS ポリシー(解決後に評価されるセレクター)

- Egress ポリシー(該当する場合・Enterprise のみ)

- Network ポリシー

- HTTP ポリシー

HTTP ポリシー内の適用順序

HTTP ポリシーは、アクションタイプと優先順位の組み合わせで適用されます:

優先順位(Precedence)の原則

各ポリシービルダー内では、First Match 原則が適用されます。トラフィックが Allow または Block ポリシーにマッチすると評価が停止し、後続のポリシーは評価されません。

| 推奨事項 | 説明 |

|---|---|

| 高い優先順位(小さい番号) | 最も具体的なポリシーと例外を設定 |

| 低い優先順位(大きい番号) | 最も一般的なポリシーを設定 |

Do Not Inspect アクションの活用

Do Not Inspect は、特定のトラフィックに対して TLS 復号化(検査)をバイパスするアクションです。証明書ピンニングを使用するアプリや、TLS 検査と互換性のないサービスに対して使用します。

| 方式 | TLS 検査 | ログ記録 | ユースケース |

|---|---|---|---|

| Do Not Inspect | ❌ バイパス | ✅ 記録される | 証明書ピンニングアプリ、TLS 非互換サービス |

| Split Tunnel(Exclude) | ❌ バイパス | ❌ 記録されない | 帯域幅の節約、完全なバイパス |

Do Not Inspect の活用シーン:

- トラブルシューティング時 — アプリが TLS 検査で動作しない場合、まず Do Not Inspect で問題が解決するか確認。ログが残るため原因特定が容易

- 可視性の維持 — 検査はできなくても、どのユーザーがいつどのサービスにアクセスしたかを把握したい場合

- 段階的な除外 — Split Tunnel で完全除外する前に、Do Not Inspect でログを確認しながら影響を評価

- コンプライアンス要件 — 特定のトラフィックを検査できないが、アクセス記録は必要な場合

Remote Browser Isolation(RBI)

RBI の概要

Remote Browser Isolation(RBI)は、Web ブラウジングをクラウド上の隔離環境で実行し、エンドポイントを保護するセキュリティ技術です。ユーザーのブラウザには安全なレンダリング結果のみが送信されるため、マルウェアや悪意のあるコードがローカルデバイスに到達することを防ぎます。

RBI を適用するには、Gateway > Firewall Policies > HTTP でポリシーを作成し、アクションとして Isolate を選択します。特定のカテゴリ(例:セキュリティリスク、未分類サイト)や、特定のドメイン・URL に対して Isolate アクションを適用することで、リスクの高い Web コンテンツを隔離環境で安全に閲覧できます。

RBI の動作方式

| 方式 | 説明 | 特徴 |

|---|---|---|

| Clientless Isolation | 専用 URL 経由でブラウザを隔離 | エージェント不要、特定アプリへのアクセスに最適 |

| WARP + Gateway 連携 | HTTP ポリシーで Isolate アクションを適用 | 透過的に動作、ユーザーは意識せず利用可能 |

RBI のメリット

⚡ レイテンシへの影響が最小限

Cloudflare のグローバルネットワーク上で実行されるため、従来の RBI ソリューションと比較して遅延が少ない

🛡️ ゼロデイ攻撃からの保護

未知のマルウェアやエクスプロイトがエンドポイントに到達しない

🔒 データ漏洩防止

コピー&ペースト、ダウンロード、印刷などの操作を制限可能

👤 ユーザー体験の維持

通常のブラウジングと同様の操作感を提供

RBI のユースケース

| ユースケース | 説明 | 設定例 |

|---|---|---|

| 機密アセットへのアクセス | 社内の機密システムにアクセスする際、データの持ち出しを防止 | 特定ドメインへのアクセス時に Isolate + コピー禁止 |

| リスクの高いサイトの閲覧 | 未分類ドメインや新規ドメインを隔離環境で閲覧 | Security Risk カテゴリに Isolate アクションを適用 |

| BYOD / 非管理デバイス | 個人デバイスから社内リソースにアクセスする際の保護 | Clientless Isolation で特定アプリを隔離 |

| 生成 AI の安全な利用 | ChatGPT 等を隔離環境で利用し、機密データの貼り付けを防止 | AI ドメインに Isolate + ペースト禁止 |

Cloudflare CASB の機能および設定

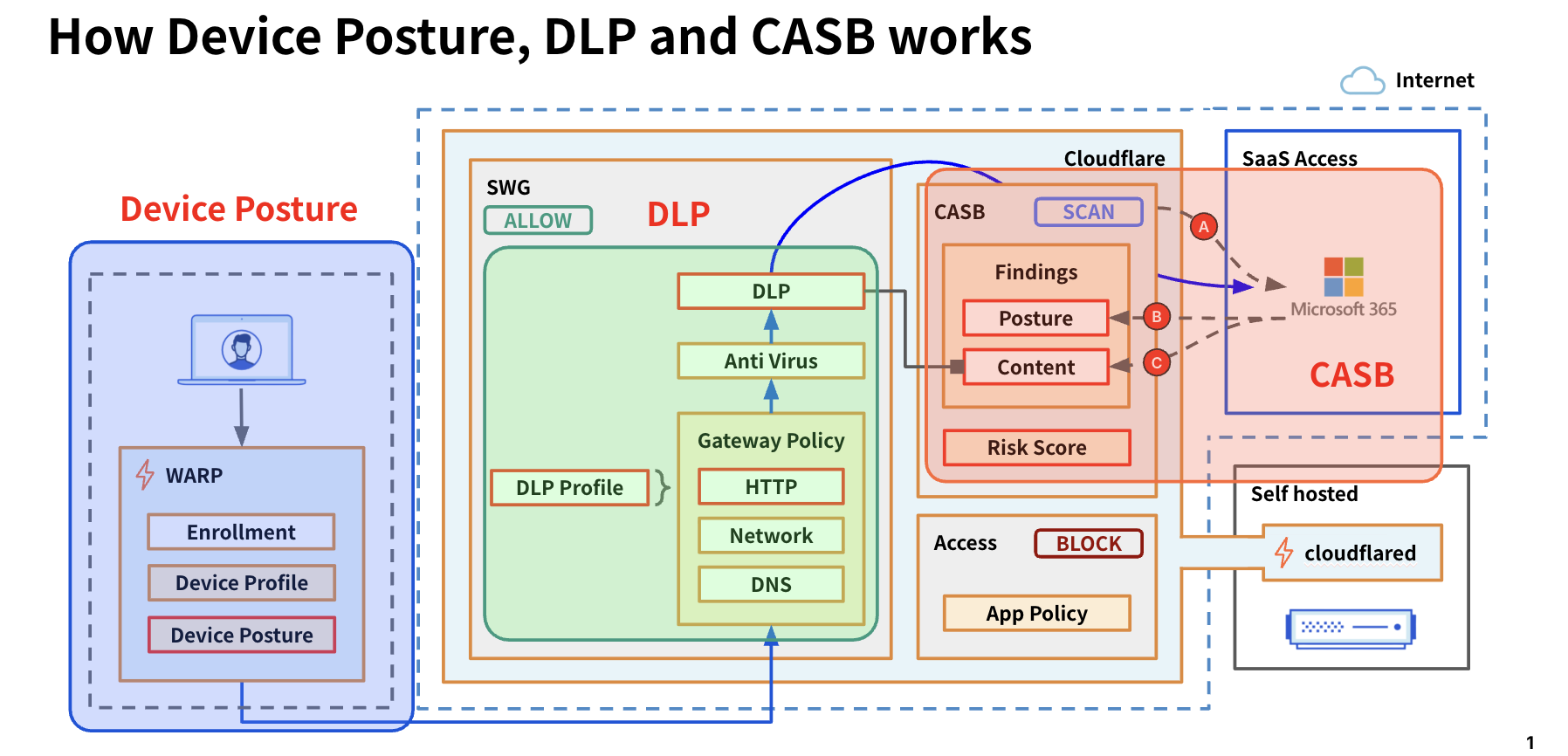

DLP / CASB / Device Posture の全体像

Cloudflare Zero Trust では、データ保護とセキュリティ態勢管理のために複数の機能を提供しています。それぞれの機能の違いを理解することで、適切な組み合わせで導入できます。

| 機能 | スキャン対象 | 役割 | 備考 |

|---|---|---|---|

| DLP | データ内容(data) | 通信内容やファイルに含まれる機密情報をスキャン・評価 | 評価結果を元に Gateway でフィルタリング |

| CASB | 設定内容(posture) | SaaS アプリのセキュリティ設定をスキャン・評価 | ファイルスキャンには DLP 機能が必要 |

| CASB + DLP | データ・設定内容両方(data + posture) | SaaS / クラウドストレージ内のファイルや通信内容をスキャン | DLP のファイルスキャン機能を CASB と組み合わせ |

| Device Posture | デバイス情報(posture) | WARP がユーザーデバイスの状態をスキャン | Gateway / Access ポリシーでブロック等を実装 |

Cloudflare CASB とは

Cloudflare CASB(Cloud Access Security Broker)は、組織が利用する SaaS アプリケーションのセキュリティ状態を可視化し、設定ミスやデータ漏洩リスクを検出するサービスです。API 連携により、SaaS アプリ内のデータやユーザー活動を直接スキャンできます。

CASB の動作モード

| モード | 動作方式 | 特徴 |

|---|---|---|

| API モード | SaaS アプリの API に直接接続してスキャン | エージェント不要、既存データも検査可能、定期的な自動スキャン |

| インラインモード | Gateway 経由のトラフィックをリアルタイム検査 | リアルタイム保護、DLP と連携、アップロード/ダウンロード時に検査 |

CASB で検出できるリスク

⚠️ 設定ミス

公開共有リンク、外部ユーザーへの過剰なアクセス権限、MFA 未設定のアカウント

👻 シャドー IT

未承認の SaaS アプリの利用状況を検出

🔓 データ漏洩リスク

機密ファイルの外部共有、個人アカウントへのデータ転送

📋 コンプライアンス違反

データ保持ポリシー違反、地域制限違反

対応 SaaS アプリケーション(例)

Findings の深刻度レベル(Severity)

| 深刻度 | 内容 | 対応の優先度 |

|---|---|---|

| Critical | 即時対応が必要な重大なセキュリティリスク(例:ファイルの完全公開、認証なし外部共有) | 最優先で対応 |

| High | 重大な設定ミスや過剰な権限付与(例:全員に編集権限、MFA 無効) | 48時間以内に対応 |

| Medium | リスクのある設定(例:不審な外部ユーザー、過度なアプリ連携権限) | 1週間以内に対応 |

| Low | 改善推奨事項(例:非アクティブユーザー、古い設定) | 定期レビューで対応 |

コンテンツ Finding の種類と対応

| Finding カテゴリ | 検出内容の例 | 推奨対応 |

|---|---|---|

| データ漏洩リスク | 機密ファイルの外部共有リンク、パブリックアクセス設定 | 共有リンクの削除・権限の制限 |

| 設定ミス(Misconfiguration) | MFA 未設定ユーザー、管理者権限の過剰付与 | MFA 強制化・権限の最小化 |

| シャドー IT | 未承認 SaaS ツールの利用、未知のアプリ連携 | アプリ連携の承認プロセス確立・ブロック |

| ユーザーリスク | 退職者アカウント残留、非アクティブユーザー | アカウントの無効化・削除 |

| コンプライアンス | データ保持ポリシー違反、地域制限外へのデータ保存 | ポリシー設定の見直し・データ移行 |

Finding への対応フロー

- Cloud & SaaS findings > Findings でリストを確認 → Severity でフィルタリング(Critical / High 優先)

- Finding の詳細を確認 → 影響を受けるファイル・ユーザー・設定を把握

- SaaS アプリ側で設定を修正(例:共有リンク削除、MFA 有効化)

- 次回の自動スキャン後、Finding が解消されたことを確認(Active Instances が消去)

- 繰り返し発生する Finding は Gateway / Access ポリシーでの制御を検討

Integration の追加

- Cloud & SaaS findings > Integrations から「Add integration」

- SaaS との Integration を選択 → インストラクションに従い設定 → 「Save」

- Finding page でセキュリティイシューを確認

Integration の中断・削除

- Cloud & SaaS findings > Integrations から対象 Integration の「Configure」を選択

- 「Scan for findings」を無効化(一時停止)、または「Disenroll」をクリック(削除)

Cloudflare DLP の機能および設定

Cloudflare DLP とは

Cloudflare DLP(Data Loss Prevention)は、機密データの漏洩を防止するサービスです。HTTP トラフィックやファイルの内容をスキャンし、クレジットカード番号、個人情報、ソースコードなどの機密データが組織外に流出することを検出・ブロックします。

- 検出は Gateway を通る通信に対して実施される

- TLS インスペクションが動作には必要

- Do Not Inspect / Scan ポリシーや Split Tunnel の影響を受ける

- 検出後のアクション(BLOCK 等)は Gateway HTTP ポリシーで設定

DLP がスキャン可能なファイル形式とサイズ制限

| カテゴリ | 対応形式 |

|---|---|

| テキスト系 | テキストファイル(.txt)、CSV |

| Microsoft Office | Word(.docx)、Excel(.xlsx)、PowerPoint(.pptx)※2007以降、Microsoft 365 含む |

| .pdf(テキスト内容をスキャン) | |

| ZIP(圧縮) | 上記ファイルを含む ZIP(最大10段階の再帰展開) |

📦 マネージドプロファイル

Cloudflare が提供する事前定義済みの検出パターン。PII、クレジットカード、ソースコード等をすぐに検出可能。設定の手間なく導入できます。

🔧 カスタムプロファイル

正規表現やキーワードで独自の検出パターンを定義。マイナンバー、社員番号、プロジェクトコード等、組織固有のデータを検出できます。

DLP の検出対象

| カテゴリ | 検出例 | 備考 |

|---|---|---|

| AI プロンプト | Security、Customer、Financial Information、PII、Technical | 生成 AI への機密情報入力を検出 + Prompt Protection / Guardrails 対応 |

| クレデンシャル / パスワード | GCP / AWS / Azure API キー、SSH キー | クラウド認証情報の漏洩防止 |

| 財務情報(Financial) | クレジットカード番号、VISA カード番号 | PCI-DSS コンプライアンス対応 |

| 健康情報(PHI) | FDA 有効成分 / 医薬品名、ICD-10 コード | 医療データの保護 |

| 社会保障 / ID 番号 | 社会保障番号、保険番号、納税者番号 | ※日本のマイナンバーは未対応(カスタムで対応可) |

| ソースコード | C、C++、C#、Go、Java、JavaScript、Python、Rust、Swift 等 | 知的財産の保護、コードの外部共有防止 |

| カスタムパターン | 正規表現で定義(社員番号、プロジェクトコード、マイナンバー等) | 組織固有のデータ保護要件 |

生成 AI(ChatGPT 等)への対応

従業員が生成 AI サービスに機密情報を入力することによるデータ漏洩リスクが増加しています。DLP を活用することで、以下の対策が可能です:

💻 ソースコードの検出

ChatGPT、Claude、Gemini などへのコード貼り付けを検出・ブロック

🔐 機密データの検出

顧客情報や財務データの入力を防止

📁 ファイルアップロードの検査

生成 AI へのファイルアップロード時に内容をスキャン

📝 ログ記録

どのユーザーが何を入力しようとしたかを記録(監査用)

chat.openai.com、claude.ai 等)を指定し、DLP Profile を適用する必要があります。🎬 関連デモ動画

DLP の導入方式

| 方式 | 説明 | 要件 |

|---|---|---|

| インライン検査 | Gateway HTTP ポリシーでリアルタイムにトラフィックをスキャン | WARP クライアント + TLS 検査の有効化 |

| CASB 連携 | SaaS アプリ内の既存データを API 経由でスキャン | CASB Integration の設定 |

DLP Profile の設定

- DLP > DLP Profile から対象の Managed Profile を選択 → 「Configure」

- 有効化したい Detection Entry を選択 → 「Save Profile」

- 必要に応じて Custom Profile を追加

よく使われる Managed Profile

| プロファイル名 | 検出対象 | ユースケース |

|---|---|---|

| Financial Information | クレジットカード番号、銀行口座番号 | PCI-DSS コンプライアンス対応 |

| Credentials and Secrets | API キー(AWS / GCP / Azure)、SSH キー、パスワード | クラウド認証情報の漏洩防止 |

| Source Code | Python、JavaScript、Java、Go、Rust 等のコード | 知的財産の保護、生成 AI への入力防止 |

| AI Prompt | Security、Customer、Financial、PII、Technical 情報 | 生成 AI への機密情報入力を検出 |

一般的な DLP ポリシー例

| ポリシー | 説明 | アクション |

|---|---|---|

| アップロード / ダウンロードのログ記録 | Financial Information をファイル共有アプリにアップロード / ダウンロードする際にログを記録 | Allow(ログのみ) |

| ファイルタイプのブロック | 特定のファイル形式(.docx、.pdf 等)のアップロード / ダウンロードをブロック | Block |

| 特定ユーザーのブロック | 契約社員など特定グループのみ機密データのアップロードをブロック | Block(Identity 条件付き) |

DLP ポリシーの作成

- matched-data-cli で鍵ペアを生成:

$ ./matched-data-cli generate-key-pair - Traffic policies > Traffic settings の「Set a DLP payload and prompt encryption public key」に public key を入力・保存

- Gateway > Data Loss Prevention > DLP Profiles でプロファイルを作成・編集

- Gateway > Traffic Policies > HTTP で「Add a policy」→ Selector で「DLP Profile」を選択

- 「Log the payload of matched rule」をチェック → 「Create a policy」

DLP ログの確認

- Logs > Gateway > HTTP で DLP ポリシーを選択して検索

- 該当レコードを選択 → 「Decrypt payload log」で Private Key を入力

CASB との連携 — Scan for sensitive data

CASB と DLP を組み合わせることで SaaS アプリ上の機密データ漏洩を検知できます。CASB Findings および DLP ログの双方で確認可能です。

Cloudflare Docs — Scan for sensitive dataAutomation(自動化)

デプロイ・設定変更・ロールバックを自動化するには、以下を利用します:

🏗️ Terraform

Infrastructure as Code での管理。Dashboard UI から Terraform への移行には cf-terraforming を使用。

MDM 専用機能

以下の機能は Dashboard や API では設定できず、MDM(Intune、JAMF 等)でのみ設定可能です。MDM パラメータは Dashboard の設定より優先されます。

MDM 専用パラメータ

| カテゴリ | パラメータ | 説明 | 値の例 |

|---|---|---|---|

| WARP UI | onboarding |

初回起動時のプライバシーポリシー確認画面の表示/非表示 | false(非表示) |

| WARP 接続 | environment |

FedRAMP High 環境への接続設定 | fedramp_high |

| WARP 接続 | override_api_endpoint |

API 通信先 IP のオーバーライド(中国パートナー向け等) | 1.2.3.4 |

| WARP 接続 | override_warp_endpoint |

WARP トラフィック送信先のオーバーライド | 203.0.113.0:500 |

| DNS | override_doh_endpoint |

DoH 通信先のオーバーライド(DNS only モード) | 1.2.3.4 |

| WARP 接続 | enable_pmtud |

Path MTU Discovery の有効化 | true |

| Windows | enable_netbt |

NetBIOS over TCP/IP の有効化(Windows) | true |

| セキュリティ | enable_post_quantum |

ポスト量子暗号の有効化 | true |

| Windows | multi_user |

Windows での複数ユーザー登録の有効化 | true |

| Windows | pre_login |

Windows ログイン前の WARP 接続 | true |

| モバイル | unique_client_id |

デバイス UUID の割り当て(iOS/Android) | 496c6124-... |

| 組織管理 | configs |

複数 Zero Trust 組織間の切り替え設定 | 配列形式 |

Android Per-app VPN(MDM 専用)

Android デバイスで特定のアプリのみ WARP トンネル経由にする設定は MDM でのみ可能です。

| カテゴリ | パラメータ | 説明 |

|---|---|---|

| WARP モバイル | app_identifier |

トンネル対象アプリのパッケージ名(例: com.example.app) |

| WARP モバイル | is_browser |

アプリがブラウザかどうかを指定(再認証やブロック通知用) |

auth_client_id / auth_client_secret)も MDM で設定可能です。API 専用機能

以下の機能は Dashboard では設定できず、API または Terraform でのみ設定可能です。

Account ID — Cloudflare Dashboard 右サイドバー(任意のドメインを選択した状態)または

dash.cloudflare.com → 対象アカウント選択後、URL 内の /accounts/ここがAccount ID で確認できます。Zone ID — Dashboard でドメインを選択 → 右サイドバーの「API」セクションに Zone ID が表示されます。

dash.cloudflare.com → 右上のユーザーアイコン → My Profile → API Tokens → Create TokenZero Trust API を呼び出す場合は Edit Cloudflare Zero Trust テンプレートを選択するのが最も簡単です。カスタムトークンを作成する場合は以下のパーミッションが必要です:

- Account / Zero Trust / Edit — Zero Trust リソース(Access・Gateway・WARP・DLP など)の読み書き

- Zone / Zone / Read — Zone ID を使うエンドポイント(例:

/zones/{zone_id}/devices/policy/certificates)に必要 - Account / Account Settings / Read — Account ID の確認・一部エンドポイントで必要

Authorization: Bearer <TOKEN> ヘッダーで API を呼び出します。

API 専用の設定項目

| カテゴリ | 機能 | 説明 | API エンドポイント | リンク |

|---|---|---|---|---|

| WARP / mTLS | Posture Only Mode クライアント証明書 |

Posture only モードを有効にするには、API でクライアント証明書のプロビジョニングを有効化する必要がある | PATCH /zones/{zone_id}/devices/policy/certificates |

Docs ↗ |

| Access | Legacy Policy 変換 | レガシーポリシーを再利用可能なポリシー(Reusable Policy)に変換 | PUT /accounts/{account_id}/access/apps/{app_id}/policies/{policy_id}/make_reusable |

Docs ↗ |

| WARP | Custom Device Posture | 外部 API を呼び出すカスタムデバイスポスチャチェック(WARP service-to-service integration) | POST /accounts/{account_id}/devices/posture/integration |

Docs ↗ |

| Gateway | Connectivity Settings | icmp_proxy_enabled, offramp_warp_enabled の設定 |

PATCH /accounts/{account_id}/zerotrust/connectivity_settings |

API ↗ |

| Access | Infrastructure Targets 一括操作 |

インフラストラクチャターゲットの一括追加・削除 | PUT /accounts/{account_id}/infrastructure/targets/batch |

API ↗ |

| Access | Service Token Rotation | サービストークンの Client Secret をローテーション | POST /accounts/{account_id}/access/service_tokens/{uuid}/rotate |

API ↗ |

| WARP | Global WARP Override | アカウント全体の WARP 接続を強制オン/オフする緊急停止スイッチ。障害・インシデント時に全デバイスの WARP を一括切断できる | POST /accounts/{account_id}/devices/resilience/global_warp_override |

API ↗ |

| Gateway | PAC Files 管理 | Gateway プロキシ用の PAC(Proxy Auto-Configuration)ファイルを作成・更新・削除。Dashboard に管理 UI なし | POST /accounts/{account_id}/gateway/pac_files |

API ↗ |

| Access | Access Keys Rotation | Access JWT 署名鍵のローテーション間隔設定と手動即時ローテーションの実行 | POST /accounts/{account_id}/access/keys/rotate |

API ↗ |

| Gateway | SSH Audit Seed Rotation | SSH セッション監査ログ用のアカウントシードをローテーション(rotate_seed 操作は API 専用) |

POST /accounts/{account_id}/gateway/audit_ssh_settings/rotate_seed |

API ↗ |

| DLP | Payload Logs 公開鍵設定 | DLP ポリシーに一致したペイロードを暗号化して保存するための公開鍵指定など詳細設定 | PUT /accounts/{account_id}/dlp/payload_log |

API ↗ |

| Risk Score | Risk Score Integrations | ユーザーリスクスコアを外部 SIEM/SOAR(Okta 以外も含む)に送信する統合の作成・管理 | POST /accounts/{account_id}/zt_risk_scoring/integrations |

API ↗ |

Dashboard で設定可能だが API でより詳細な制御が可能な機能

| カテゴリ | 機能 | API での追加機能 | API エンドポイント | リンク |

|---|---|---|---|---|

| Risk Score | Risk Behaviors | behaviors の有効/無効、リスクレベルの一括変更が可能 | PUT /accounts/{account_id}/zt_risk_scoring/behaviors |

API ↗ |

| WARP | Device Settings | external_emergency_signal_enabled など一部設定は API のみ |

PUT /accounts/{account_id}/devices/settings |

API ↗ |

| Access | Access Users | アクティブセッション、失敗したログイン、最後に確認された ID の取得 | GET /accounts/{account_id}/access/users |

API ↗ |

| Tunnel | Tunnel Configuration | より詳細なルーティング設定、複数 Tunnel の一括管理 | PUT /accounts/{account_id}/cfd_tunnel/{tunnel_id}/configurations |

API ↗ |

よくある設定ミス

トラブルの原因になりやすい設定ミスと対処法をまとめました。

| カテゴリ | 問題 | 症状 | 対処法 |

|---|---|---|---|

| Split Tunnel | 必要な IP/ドメインが Exclude に含まれていない | 特定のアプリが動作しない、遅い | ビデオ会議、VoIP、社内システムの IP を Exclude に追加 |

| Split Tunnel | Include モードで必要な IP が漏れている | 社内リソースにアクセスできない | Private Network の全 IP レンジを Include に追加 |

| DNS | Local Domain Fallback の設定漏れ | 社内ホスト名が解決できない | 社内ドメインと DNS サーバーを Fallback に追加 |

| DNS | Gateway DNS と社内 DNS の競合 | 名前解決が不安定 | Resolver Policy で社内ドメインを除外 |

| 証明書 | Cloudflare Root CA がインストールされていない | HTTPS サイトで証明書エラー | MDM で Root CA を配布、または手動インストール |

| 証明書 | Certificate Pinning を使用するアプリ | 特定アプリが通信できない | Do Not Inspect リストにドメインを追加 |

| Access | Bypass ポリシーの順序が間違っている | 意図しないアクセス許可/拒否 | Bypass ポリシーを最上位に配置 |

| Tunnel | cloudflared のバージョンが古い | 接続が不安定、新機能が使えない | 1年以内のバージョンにアップグレード |

| Tunnel | Private Network の IP が重複 | ルーティングが不正確 | Virtual Network で分離、または IP 再設計 |

| WARP | 他の VPN クライアントとの競合 | WARP が接続できない | 他の VPN を無効化、または共存設定を確認 |

Troubleshooting

Support への問い合わせ

Cloudflare テクニカルサポートへの問い合わせ方法は複数あります。サポートチケットの作成、チャットでのお問い合わせ、緊急ホットラインへの電話が利用可能です。

Cloudflare Docs — Contacting Supportサポートチケットの作成手順

- Cloudflare ダッシュボードにログイン

- 右上の「サポート」→「ヘルプを受ける」をクリック

- 「テクニカルサポート」を選択

- 「ケースを開く」をクリック

- ドロップダウンから問題の種類を選択し、必要事項を入力

Initial Response SLA

プランに応じた初期応答時間の目安です。緊急度(P1〜P4)によって対応時間が異なります。

| 優先度 | Standard Success | Premium Success | 状況例 |

|---|---|---|---|

| P1 - 緊急 | 2時間以内 | 1時間未満 | サービスが著しく低下し、複数のユーザー拠点で利用できない |

| P2 - 高 | 4時間以内 | 2時間以内 | 単一の場所または地域からサービスを利用できない状態 |

| P3 - 通常 | 48時間以内 | 24時間未満 | サービスに影響を与える可能性があるが、利用を妨げるものではない |

| P4 - 低 | 48時間以内 | 24時間未満 | Cloudflare の製品やサービスに関する一般的な質問 |

🔖 Ray ID とエラーページ

Ray ID は HTTP リクエストを識別するための ID で、サポート側でデバッグする際に必要になります。エラーページやブラウザの DevTools(Network タブ)の cf-ray ヘッダーで確認できます。

DevTools での確認

Response Headers:

─────────────────────────────────────────────

cf-ray: 8a1b2c3d4e5f6789-NRT

cf-cache-status: DYNAMIC

content-type: text/html; charset=UTF-8

date: Sat, 22 Feb 2026 08:00:00 GMT

server: cloudflare

...

-NRT)は処理した Cloudflare データセンターのコードです。サポートへの問い合わせ時に Ray ID を共有すると、問題の特定が迅速になります。HAR ファイルの生成方法

HAR(HTTP Archive)ファイルは、リクエストヘッダー・レスポンスヘッダー・本文コンテンツ・ページの読み込み時間を含む、すべての Web ブラウザ要求を記録します。トラブルシューティングに非常に有用です。

- Chrome DevTools を開く(F12 または右クリック→検証)

- Network タブを選択

- 問題を再現する操作を実行

- Network タブ内で右クリック→「Save all as HAR with content」を選択

WARP トラブルシューティングガイド

WARP クライアントの一般的な問題を診断・解決するためのガイドです。Windows、macOS、Linux のデスクトップ OS でのトラブルシューティング方法をカバーしています。

Cloudflare Docs — WARP Troubleshooting Guide1. トラブルシューティング前の確認事項

前提条件

- Zero Trust オンボーディングが完了していること

- WARP クライアントがインストール済み

- ダッシュボードのログアクセス権限を持つロール

WARP バージョン確認

多くの問題は古いクライアントバージョンが原因です。トラブルシューティング前に最新バージョンに更新してください。

2. 診断ログの収集

診断ログは Cloudflare ダッシュボードまたは warp-diag CLI で収集できます。

# macOS / Linux

$ warp-diag

# Windows (Command Prompt / PowerShell)

C:\Users\xxx> warp-diag

実行後、warp-debugging-info-<date>-<time>.zip がデスクトップ(または実行フォルダ)に保存されます。

warp-diag 実行前に問題を再現し、タイムスタンプを記録しておくことをお勧めします。3. 重要ファイルの確認

WARP 診断ログには、MDM ポリシー適用後の最終設定とステータスが含まれます。

| ファイル | 内容 |

|---|---|

warp-status.txt | WARP の接続ステータス、モード、アカウント情報 |

warp-settings.txt | 適用されているプロファイル ID、Split Tunnel 設定、モード設定 |

daemon.log | WARP デーモンの詳細ログ(接続エラー、認証問題等) |

4. よくある設定ミスの修正

| 問題 | 確認ポイント | 解決方法 |

|---|---|---|

| 誤ったプロファイル ID | warp-settings.txt の Profile ID とダッシュボードの設定を比較 |

プロファイルの優先順位、Managed Network 設定、ユーザーグループを確認 |

| 誤った Split Tunnel 設定 | Exclude/Include モードと対象 IP/ドメインを確認 | WARP をオフ/オン、または暗号化キーをリセットして設定を再取得 |

Gateway トラブルシューティングガイド

Cloudflare Gateway(HTTP/DNS フィルタリング)で発生する一般的なエラーと解決方法です。

Cloudflare Docs — Zero Trust Troubleshooting FAQエラー 526: 信頼されていない証明書

Gateway が HTTP Response Code: 526 エラーページを表示する場合、オリジンサーバーの証明書に問題があります。

| 原因 | 説明 |

|---|---|

| 証明書発行者が不明 | サーバー証明書の発行者が Gateway に信頼されていない |

| 証明書が失効 | サーバー証明書が CRL チェックに失敗 |

| 証明書チェーンの期限切れ | 証明書チェーン内に期限切れの証明書が存在 |

| Common Name 不一致 | 証明書の Common Name がアクセス先 URL と一致しない |

| Common Name に無効な文字 | アンダースコア等の無効な文字が含まれている(Gateway は BoringSSL を使用) |

| 安全でない暗号スイート | RC4、RC4-MD5、3DES 等の安全でない暗号スイートのみをサポート |

エラー 502: Bad Gateway

HTTP/2 を部分的にサポートするオリジンと通信する際に発生することがあります。

| 原因 | 説明 |

|---|---|

| HTTP/2 ダウングレード要求 | オリジンが HTTP/2 で接続を開始後、一部リクエストで HTTP/1.1 へのダウングレードを要求 |

| IIS サーバー | Microsoft IIS は HTTP/2 経由の認証をサポートしていない場合がある |

証明書の警告: 信頼されていない証明書

すべてのページで証明書の警告が表示され、インターネットを閲覧できない場合:

- Cloudflare ルート証明書がデバイスにインストールされているか確認

- Team & Resources > Devices > WARP Client で「Install CA to system certificate store」が有効か確認

- ブラウザを再起動(Chrome/Edge は起動時に証明書をキャッシュ)

モバイルアプリで証明書エラー

システムに Cloudflare 証明書をインストールしても、一部のモバイルアプリで無効な証明書の警告が表示される場合があります。

| 原因 | 解決方法 |

|---|---|

| 証明書ピンニング | アプリが特定の証明書を期待している場合、Gateway が動的に生成する証明書と一致しない |

WARP 登録エラー: Authentication Expired

WARP クライアントを Zero Trust ドメインに登録しようとした際に「Authentication Expired」または「Registration error」が表示される場合:

| 原因 | 解決方法 |

|---|---|

| システム時刻のずれ | time.is でシステム時刻が正確か確認(20秒以内の誤差) |

| 認証の遅延 | Access プロンプト後、1分以内に WARP クライアントを開く |

Firefox: ネットワークプロトコル違反

Firefox で WARP 使用時にこの警告が表示される場合、Firefox の DNS over HTTPS 設定を無効化してください。

- Firefox の設定を開く

- 「プライバシーとセキュリティ」→「DNS over HTTPS」を検索

- 「DNS over HTTPS を有効にする」をオフに設定

Chrome: NET::ERR_CERT_AUTHORITY_INVALID

Chrome で WARP 使用時にこのエラーが表示される場合:

- Cloudflare ルート証明書がインストールされているか確認

- WARP クライアントを最新バージョンに更新

- ブラウザを完全に再起動(Chrome は起動時にルート証明書をキャッシュ)

サポートへの問い合わせ時のベストプラクティス

迅速な解決のため、サポートチケットには以下の情報を含めてください:

| 項目 | 内容 |

|---|---|

| コンテキスト | ユーザーの場所、実行しようとした操作の簡潔な説明 |

| 再現手順 | 問題を再現するための具体的なステップ |

| タイムスタンプ | 問題発生時刻(タイムゾーン含む) |

| トラブルシューティング履歴 | 既に試した解決策の概要 |

| WARP 診断ログ | warp-diag で取得した ZIP ファイルを添付 |

warp-diag でログを取得、③再現手順を明確に記載、④既に試した解決策を報告してください。これらの情報があれば、サポートチームは効率的に問題を特定できます。用語集(Glossary)

Cloudflare One(Zero Trust)でよく使われる用語の解説です。

Cloudflare Docs — Cloudflare One Glossary主要製品・サービス

| 用語 | 説明 |

|---|---|

| Cloudflare One | Cloudflare の SASE(Secure Access Service Edge)プラットフォームの名称。Zero Trust とネットワークサービスを含む。 |

| Cloudflare Zero Trust | Cloudflare のグローバルネットワークを社内チームとインフラに提供し、あらゆるデバイスへの安全・高速・シームレスなアクセスを実現。 |

| Cloudflare Access | 企業 VPN を Cloudflare ネットワークに置き換え、ID やデバイスポスチャなどの属性を検証してユーザーに内部ツールへの安全なアクセスを付与。 |

| Cloudflare Gateway | ユーザー・デバイス・ネットワークとインターネット間の次世代ファイアウォール。DNS フィルタリングを含む。 |

| Cloudflare Browser Isolation | Web ページのアクティブコンテンツを安全な分離ブラウザで実行し、ゼロデイ攻撃・マルウェア・フィッシングからユーザーを保護。 |

| Cloudflare CASB | SaaS アプリの包括的な可視性と制御を提供し、データ漏洩やコンプライアンス違反を防止。内部脅威、シャドー IT、リスクのあるデータ共有を検出。 |

| Cloudflare DLP | Web トラフィックと SaaS アプリをスキャンし、社会保障番号・財務情報・シークレットキー・ソースコードなどの機密データの存在を検出。 |

| Cloudflare DEX | Digital Experience Monitoring。Zero Trust 組織全体のデバイス・ネットワーク・アプリケーションのパフォーマンスを可視化。 |

接続・トンネル

| 用語 | 説明 |

|---|---|

| Cloudflare Tunnel | ソフトウェアエージェント(cloudflared または WARP Connector)を使用してプライベートネットワークと Cloudflare 間の安全な接続を確立。 |

| cloudflared | Cloudflare Tunnel を動作させるソフトウェア。オリジンサーバー上で実行し、アプリケーションやプライベートネットワークを Cloudflare に接続。 |

| Cloudflared Replica | 同じ Cloudflare Tunnel を指す cloudflared の追加インスタンス。単一ホストがダウンしてもネットワークがオンラインを維持。 |

| WARP Client | 企業デバイスを Cloudflare に接続し、プライベートネットワークアクセス・高度な Web フィルタリング等のセキュリティ機能を提供するアプリケーション。 ※ 2026年2月18日より「Cloudflare One Client」に名称変更 |

| WARP Connector | WARP クライアントとは独立したサーバー向けエージェント。サイト間・双方向・メッシュネットワーク接続を確立。Linux サーバーにインストールし、ローカルネットワークのゲートウェイとして機能。 ※ 2026年2月18日より「Cloudflare Mesh」に名称変更 |

| On-ramp | ビジネスネットワークを Cloudflare に接続する方法。Anycast GRE/IPsec トンネル、CNI、Cloudflare Tunnel、WARP など。 |

認証・ID 管理

| 用語 | 説明 |

|---|---|

| IdP (Identity Provider) | ユーザーのデジタル ID を保存・管理し、複数アプリケーションへのシングルサインオンと認証を可能にするサービス。 |

| Service Provider (SP) | IdP からのユーザーにアプリケーションへのフェデレーテッドアクセスを提供。 |

| SAML | Security Assertion Markup Language。複数アプリケーションへのシングルサインオンと認証を可能にする。 |

| OIDC | OpenID Connect。OAuth 2.0 上に構築された ID 認証プロトコル。ユーザー ID の検証と基本プロファイル情報の取得に使用。 |

| OAuth | ユーザーを認可し、資格情報を共有せずに異なるプラットフォームでアクションを実行しデータを表示できるようにするプロトコル。 |

| MFA | Multi-factor Authentication。ユーザー名とパスワードだけでなく、複数の側面を確認してからアプリケーションへのアクセスを許可。 |

| SSO | Single Sign-On。複数のアプリケーションログインを1つに統合し、ユーザーは一度だけ資格情報を入力。 |

| SCIM | System for Cross-domain Identity Management。IdP(Okta や Microsoft Entra ID など)がユーザー ID 情報をクラウドアプリと同期できるオープン標準プロトコル。 |

| Service Token | Cloudflare Access が生成する認証資格情報。自動化システムが保護されたアプリケーションにアクセスできるようにする。シートを消費しない。 |

| Access Token | ユーザーに特定の Access アプリケーションへのアクセスを一定期間付与するデータ。ブラウザ Cookie に保存またはパスワードの代わりにアプリに渡される。 |

デバイス・ポスチャ

| 用語 | 説明 |

|---|---|

| Device Posture | ユーザーのデバイスのセキュリティを評価する方法。シリアル番号の検証や最新のソフトウェアアップデートの確認など。 |

| Device Profile | 組織内の特定のデバイスセットに適用される WARP クライアント設定のコレクション。 |

| Device Registration | 物理デバイス上の WARP クライアントの個別セッション。固有の公開鍵、デバイスプロファイル、仮想 IP アドレス(IPv4 と IPv6 各1つ)を含む。 |

| Fleet | ユーザーデバイスのコレクション。フリート内のすべてのデバイスには WARP がインストールされ、Zero Trust 組織に接続。 |

| MDM | Mobile Device Management。組織がデバイスにインストールされるソフトウェア・設定・証明書を管理できる構成ファイル。 |

ネットワーク・DNS

| 用語 | 説明 |

|---|---|

| DNS Filtering | ドメインネームシステムを使用して悪意のある Web サイトをブロックし、有害なコンテンツをフィルタリング。セキュリティとアクセス制御を強化。 |

| DNS Location | オフィス・自宅・データセンターなどの物理エンティティにマッピングできる DNS エンドポイントのコレクション。 |

| DoH Subdomain | Cloudflare One の各 DNS ロケーション用の固有 DoH サブドメイン。WARP クライアント設定で使用。 |

| Resolver IP | Gateway がホスト名でネットワークトラフィックをフィルタリングする際に DNS クエリに割り当てる固有の一時的 IP アドレス。 |

| Split Tunnel | 特定のトラフィックのみ WARP を経由させる設定。Include/Exclude モードで制御。 |

| Local Domain Fallback | 特定のドメインの DNS クエリをローカル DNS サーバーに転送する設定。 |

| Virtual Network | プライベートネットワーク上のリソースを論理的に分離できるソフトウェア抽象化。重複する IP ルートを持つリソースの公開に特に有用。 |

ポリシー・ルール

| 用語 | 説明 |

|---|---|

| Policy | ログインアクセスや Web サイトへの到達可能性など、ネットワークアクティビティを規制するルールのセット。 |

| Reusable Policy | 一度設定すると多くの Access ポリシーに素早く適用できる Access ルールのセット。 |

| Quarantine Policy | 特定の種類のメール(通常は悪意のあるまたは疑わしいメール)をブロックし、エンドユーザーや次のメールサービスプロバイダーに到達するのを防ぐポリシー。 |

| User Risk Score | セキュリティリスク行動の検出に基づいて、ユーザーが組織のシステムとデータにリスクをもたらす可能性をランク付け。Low/Medium/High で評価。 |

アプリケーション・アクセス

| 用語 | 説明 |

|---|---|

| Application | Cloudflare One によって保護されるリソース。サブドメイン、パス、または SaaS アプリケーション。 |

| App Launcher | エンドユーザーに Cloudflare One で保護されたアプリケーションを開くための単一ダッシュボードを提供するポータル。 |

| Target | Cloudflare から到達可能な IP アドレスまたはホスト名を持つリソース(サーバーや Web アプリケーションなど)。 |

| Target Selector | Access for Infrastructure アプリケーションでターゲットのセットを識別するために使用されるラベル。 |

| Shadow IT | 組織内でのソフトウェア・ハードウェア・その他のシステムやサービスの無許可使用。多くの場合、IT 部門の知識なしに行われる。 |

| Seat | Zero Trust 組織内の固有の課金対象ユーザーで、認証イベントを実行したユーザー。Service Token はシートを消費しない。 |

その他の用語

| 用語 | 説明 |

|---|---|

| Team Domain | Cloudflare アカウントに割り当てられる固有のサブドメイン(例: your-team-name.cloudflareaccess.com)。Cloudflare One で保護されたアプリを見つける場所。 |

| Team Name | チームドメインのカスタマイズ可能な部分。Cloudflare One の Settings で確認可能。 |

| Managed Network | 特定の WARP クライアントデバイスプロファイルに関連付けられたオフィスなどのネットワークロケーション。 |

| Captive Portal | 公共 Wi-Fi に接続した際に表示されるログイン画面。空港・カフェ・ホテルなどで一般的。 |

| Daemon | アクティブな管理やメンテナンスなしにタスクを実行するプログラム。 |

| JWT | JSON Web Token。JSON オブジェクトとして当事者間で情報を安全に送信するコンパクトな方法。認証によく使用。 |

| PAC File | Proxy Auto-Configuration ファイル。ブラウザに宛先サーバーに直接ではなくプロキシサーバーにトラフィックを転送するよう指示できる JavaScript 関数を含むファイル。 |

| Hop | メールが送信者から受信者に移動する際に経由する中継点。 |